در یک افشاگری نگرانکننده، شرکت اطلاعاتی بلاک چین TRM Labs دادههای اخیر را منتشر کرده است که نشان میدهد هکرهای وابسته به جمهوری دموکراتیک خلق کره (DPRK) بیش از نیم میلیارد دلار دارایی دیجیتالی را در طول سال 2023 به سرقت بردهاند. این رقم شگفتانگیز در یک مطالعه توضیح داده شده است. توسط پلتفرم تجزیه و تحلیل کریپتو، تاکیدی بر تهدید مداوم بازیگران کره شمالی در فضای ارزهای دیجیتال است.

بیش از 500 میلیون دلار سرقت داراییهای دیجیتال

بر اساس یافتهها، هکرهای مرتبط با کره شمالی موفق شدند 600 میلیون دلار ارز دیجیتال را در طول سال گذشته از بین ببرند. شاخصهای هشداردهنده در اواخر دسامبر نشان میدهد که مجموع واقعی ممکن است حتی بالاتر رفته و بهطور بالقوه به 700 میلیون دلار برسد.

کاهش قابل توجه نسبت به سال 2022

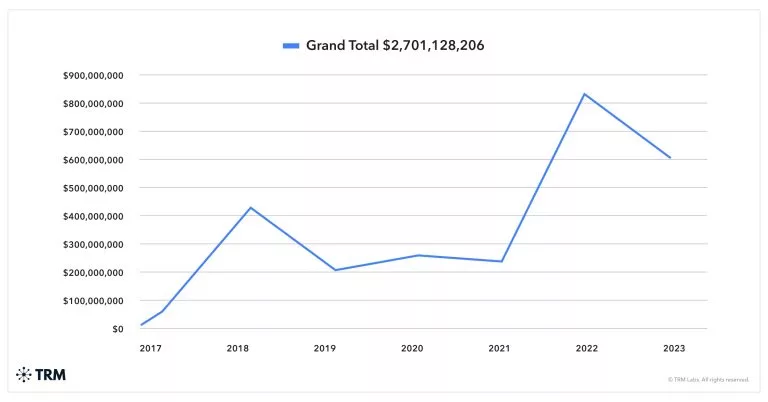

این گزارش نشان میدهد که علیرغم کاهش 30 درصدی از حجم قابل توجه 850 میلیون دلاری در سال 2022، جمهوری دموکراتیک خلق کره مسئول تقریباً یک سوم کل وجوه سرقت شده در حملات ارزهای دیجیتال در سال گذشته است. هکهای منتسب به کره شمالی بهطور متوسط ده برابر مضرتر از هکهای معمولی هستند. زیان انباشته به عوامل تهدید مرتبط با پیونگ یانگ از سال 2017 تقریباً 3 میلیارد دلار برآورد شده است.

استفاده از ابزارهای Crypto Mixing

این مطالعه تاکتیکهای مورد استفاده هکرهای کره شمالی را بررسی میکند و بر استفاده آنها از ابزارهای ترکیبی کریپتو برای استتار فعالیتهای غیرقانونی از مجری قانون تأکید میکند. هنگامی که ابزارهای مورد نظر آنها با تحریم مواجه میشوند، این هکرها بهسرعت به سمت مخازن ارزهای دیجیتال جایگزین میروند که نمونهای از یک استراتژی پویا برای پاک کردن ردپا است.

سیر تکاملی روشهای پولشویی

از آنجایی که تحریمها و اقدامات اجرایی ایالات متحده پلتفرمهای مبهمسازی قبلی مانند Tornado Cash و ChipMixer را هدف قرار دادند، کره شمالی یکپارچه به یک میکسر دیگر، یعنی سرویس BTC Sinbad تغییر مکان داد. علیرغم اینکه سندباد در نوامبر 2023 با تحریمهای دفتر کنترل داراییهای خارجی (OFAC) مواجه شد، کره شمالی به کاوش ابزارهای جایگزین برای پولشویی ادامه داد و سازگاری خود را در برابر فشارهای بین المللی نشان داد.

هک مداوم کیف پول ارزهای دیجیتال

آزمایشگاه TRM گزارش خود را با این ادعا بهپایان میرساند که کره شمالی آماده است تا در طول سال 2024 به هک کیف پولهای رمزنگاری شده ادامه دهد. این پیش بینی نگرانیهایی را در مورد انعطافپذیری و سازگاری مداوم هکرهای وابسته به کره شمالی علیرغم تلاشهای بین المللی برای محدود کردن فعالیتهای آنها افزایش میدهد.

تهدیدات مکرر و خسارات قابل توجه

نکته قابل توجه این است که این اولین بار نیست که آزمایشگاه TRM تهدیدی را که توسط هکرهای کره شمالی ایجاد میشود برجسته میکند. یافتههای قبلی این شرکت اطلاعاتی نشان داد که این هکرها با موفقیت حدود 2 میلیارد دلار ارزهای مجازی را در طول پنج سال گذشته غارت کردهاند که نشاندهنده یک تهدید تکراری و فزاینده است.

نتیجه:

دادههای ارائه شده توسط آزمایشگاه TRM تصویری تلخ از تهدید پایدار ناشی از هکرهای کره شمالی در حوزه دارایی های دیجیتال را نشان میدهد. از آنجایی که این بازیگران تهدید بهطور مداوم تاکتیکهای خود را تطبیق میدهند، جامعه بینالمللی با چالشی مداوم در کاهش خطرات مرتبط با فعالیتهای سایبری وابسته به کره شمالی مواجه است. فوریت برای تقویت اقدامات امنیت سایبری و همکاری بین المللی در مبارزه با چنین تهدیداتی در حفظ یکپارچگی فضای ارزهای دیجیتال بسیار مهم است.