مجرمان سایبری از بدافزارها (نرم افزارهای مخرب) یا Malware برای نفوذ به سیستمهای رایانهای هدف و دستیابی به اهداف خود استفاده میکنند. بدافزار ماهیتی توهینآمیز دارد و میتواند برای دستیابی به اهداف مجرمانه سیستمهای کامپیوتری را تخریب، اختلال و اثرات متعدد دیگری ایجاد کند. بنابراین شناسایی بدافزار ها مثل تشخیص یک بیماری (قبل از درمان) عمل میکند.

شناسایی بدافزار ها مجموعهای از تکنیکها و فناوریهای دفاعی است که برای شناسایی، مسدود کردن و جلوگیری از اثرات مضر بدافزار مورد نیاز است. این روش حفاظتی شامل مجموعه گستردهای از تاکتیکها است که با ابزارهای مختلف بر اساس نوع بدافزاری که دستگاه را آلوده کرده است، تقویت میشود.

10 تکنیک شناسایی بدافزار ها

یک روش امنیتی موثر، از ترکیبی از تخصص و فناوری برای شناسایی بدافزار و جلوگیری از استفاده میکند. تکنیکهای آزمایش شده و اثبات شده عبارتند از:

1. شناسایی مبتنی بر امضا

شناسایی مبتنی بر امضا از نشانگرهای دیجیتالی شناخته شده شناسایی بدافزار برای رفتار مشکوک استفاده میکند. فهرستهای شاخصهای سازش (IOC) که اغلب در یک پایگاه داده نگهداری میشوند، میتوانند برای شناسایی یک نقض استفاده شوند. در حالی که IOC ها میتوانند در شناسایی فعالیتهای مخرب موثر باشند، ماهیت واکنشی دارند. در نتیجه، CrowdStrike از شاخصهای حمله (IOA) برای شناسایی فعالانه حملات سایبری استفاده میکند.

2. تجزیه و تحلیل فایل استاتیک

بررسی کد یک فایل، بدون اجرای آن، برای شناسایی نشانههایی از مخرب بودن مفید است. نام فایلها، هشها، رشتههایی مانند آدرسهای IP و دادههای هدر فایل، همگی میتوانند برای تعیین مخرب بودن یک فایل ارزیابی شوند. در حالی که تجزیه و تحلیل فایل استاتیک نقطه شروع خوبی است، تیمهای امنیتی ماهر، از تکنیکهای اضافی برای شناسایی بدافزار های پیشرفته استفاده میکنند که میتوانند در طول تجزیه و تحلیل استاتیک ناشناس شوند.

3. تجزیه و تحلیل بدافزار پویا

تجزیه و تحلیل بدافزار پویا کدهای مخرب مشکوک را در یک محیط امن به نام جعبه شنی اجرا میکند. این سیستم بسته، متخصصان امنیتی را قادر میسازد تا بدافزار را در عمل مشاهده و بررسی کنند، بدون اینکه خطری برای نفوذ به سیستم آنها داشته باشند.

4. نظارت مستمر بر عملیات انبوه فایلها

مشاهده عملیات انبوه فایل مانند تغییر نام یا حذف دستورات برای شناسایی علائم دستکاری یا خرابی برای شناسایی بدافزار مورد اهمیت است. نظارت پویا اغلب از یک ابزار نظارت بر یکپارچگی پرونده برای ردیابی و تجزیه و تحلیل یکپارچگی سیستمهای پرونده از طریق ممیزی واکنشی فارنزیک و نظارت پیشگیرانه مبتنی بر قوانین استفاده میکند.

5. پسوندهای فایل blocklist/blocklisting

پسوند فایل حروفی هستند که پس از یک نقطه در انتهای نام فایل ایجاد میشوند و فرمت فایل را نشان میدهند. این طبقهبندی میتواند توسط مجرمان برای بستهبندی بدافزار برای تحویل استفاده شود. در نتیجه، یک روش امنیتی رایج این است که انواع پسوند فایلهای مخرب شناخته شده را در یک «فهرست مسدود» فهرست کنید تا از دانلود یا استفاده از فایل خطرناک توسط کاربران ناآگاه جلوگیری شود.

6. لیست اپلیکیشنهای مجاز

برعکس فهرست blocklisting، که در آن یک سازمان به یک سیستم اجازه میدهد تا از برنامههای موجود در لیست تایید شده استفاده کند. Allowlisting میتواند در جلوگیری از برنامههای شرور از طریق پارامترهای سفت و سخت بسیار مؤثر باشد. با این حال، مدیریت و کاهش سرعت عملیاتی و انعطافپذیری سازمان میتواند دشوار باشد.

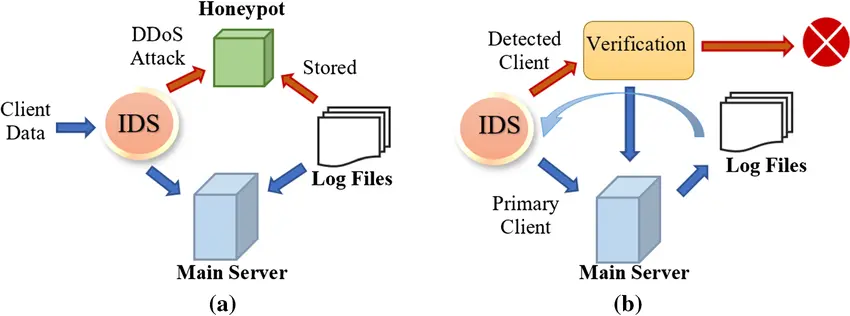

7. فایلهای honeyPOT بدافزار

یک بدافزار هانیپات از یک برنامه نرم افزاری یا یک رابط برنامه نویسی کاربردی (API) تقلید میکند تا حملات بدافزار را در یک محیط کنترل شده و غیر تهدید آمیز انجام دهد. بهطور مشابه، یک فایل honeypot یک فایل فریبنده برای ترسیم و شناسایی مهاجمان است. در انجام این کار، تیمهای امنیتی میتوانند تکنیکهای حمله را تجزیه و تحلیل کنند و راهحلهای ضد بدافزار را برای مقابله با این آسیبپذیریها، تهدیدها یا بازیگران خاص توسعه یا تقویت کنند.

8. چک کردن جمعبندی/بررسی چرخهای افزونگی (CRC)

یک محاسبه بر روی مجموعهای از دادهها، مانند یک فایل، برای تایید یکپارچگی آن. یکی از رایجترین چکسامهای مورد استفاده، CRC است که شامل تجزیه و تحلیل ارزش و موقعیت گروهی از دادهها میشود. جمعبندی چک میتواند برای شناسایی بدافزار و فساد در دادهها موثر باشد، اما برای تشخیص دستکاری، دچتار خطا میشود.

9. آنتروپی فایل یا اندازهگیری تغییرات دادهها

همانطور که اطلاعات تهدید و امنیت سایبری تکامل مییابد، خرابکاران بهطور فزایندهای بدافزارهای اجرایی پویا را برای جلوگیری از شناسایی ایجاد میکنند. این منجر به فایلهای اصلاح شدهای میشود که سطح آنتروپی بالایی دارند. در نتیجه، تغییر دادههای یک فایل که از طریق آنتروپی (بی نظمی) اندازهگیری میشود، میتواند بدافزار بالقوه را شناسایی کند.

10. تحلیل رفتاری یادگیری ماشین

یادگیری ماشینی (ML) زیرمجموعهای از هوش مصنوعی (AI) است و به فرآیند آموزش الگوریتمها برای یادگیری الگوها از دادههای موجود برای پیشبینی پاسخها بر روی دادههای جدید اشاره دارد. این فناوری میتواند رفتار فایل را تجزیه و تحلیل کند، الگوها را شناسایی کند و از این بینشها برای بهبود شناسایی بدافزارهای جدید و ناشناس استفاده کند.

بیشتر بخوانید: روش سریع شناسایی بدافزارهای گوشی

چگونه با بدافزارها مقابله کنیم

کلاهبرداران سعی میکنند مردم را فریب دهند تا روی لینکهایی کلیک کنند که ویروسها، جاسوسافزارها و سایر نرمافزارهای ناخواسته را دانلود میکنند. آنها اغلب با پکیج آنها همراه با با دانلودهای رایگان اینکار را انجام میدهند. در اینجا راههایی برای جلوگیری از بدافزار وجود دارد: نرم افزار امنیتی را نصب و بهروز کنید و از فایروال استفاده کنید. نرمافزار امنیتی، مرورگر اینترنت و سیستم عامل خود را تنظیم کنید تا بهطور خودکار بهروز شوند. نگذارید تنظیمات امنیتی مرورگر شما ضعیف شود. اگر تنظیمات امنیتی پیشفرض مرورگر خود را حفظ کنید، میتوانید دانلودهای «drive-by» یا همراه را به حداقل برسانید.

- هنگام نصب نرم افزار جدید، هر صفحه را بخوانید. اگر برنامهای را نمیشناسید یا از شما خواسته میشود نرم افزار همراه را نصب کنید، برنامه اضافی را رد کنید یا از فرآیند نصب خارج شوید.

- نرمافزارهای معروف را مستقیماً از منبع دریافت کنید. سایتهایی که مرورگرهای مختلف، پیدیافخوانها و سایر نرمافزارهای محبوب را بهصورت رایگان ارائه میدهند، احتمالاً شامل بدافزار باشند.

- به هشدارهای امنیتی مرورگر خود توجه کنید. بسیاری از مرورگرها دارای اسکنرهای امنیتی داخلی هستند که قبل از بازدید از یک صفحه وب آلوده یا دانلود یک فایل مخرب به شما هشدار میدهند.

- به جای کلیک بر روی پیوند در ایمیل یا پیام متنی، URL یک سایت مورد اعتماد را مستقیماً در مرورگر خود تایپ کنید. مجرمان ایمیلهای فیشینگ میفرستند که شما را فریب میدهند تا روی پیوندی کلیک کنید یا لینکی را باز کنید که میتواند بدافزار را دانلود کند.

- روی پنجرههای بازشو یا تبلیغات مربوط به عملکرد رایانه خود کلیک نکنید. کلاهبرداران نرمافزارهای ناخواستهای را در پیامهای پاپآپ یا تبلیغاتی که هشدار میدهند امنیت یا عملکرد رایانه شما این است وارد میکنند، اگر منبع آن را نمیدانید، از کلیک بر روی این تبلیغات خودداری کنید.

- قبل از استفاده درایوهای USB و سایر دستگاههای خارجی آنها را اسکن کنید. این دستگاهها میتوانند به بدافزار آلوده شوند، بهویژه اگر از آنها در مکانهای ناامن مانند ایستگاههای چاپ عکس یا رایانههای عمومی استفاده کنید.

شناسایی بدافزار بهعنوان یکی از بزرگترین تهدیدها برای امنیت رایانه، تبلت، تلفن و سایر دستگاههای شماست. شناسایی بدافزارها شامل ویروسها، جاسوسافزارها، باجافزارها و سایر نرمافزارهای ناخواسته است که مخفیانه روی دستگاه شما نصب میشوند. هنگامی که بدافزار در دستگاه شما قرار میگیرد، مجرمان میتوانند از آن برای سرقت اطلاعات حساس شما، ارسال تبلیغات ناخواسته یا نامناسب برای شما، درخواست پرداخت برای حذف دادههای رمزگذاری شده توسط باج افزار، و آسیبپذیری دستگاه شما در برابر بدافزارهای بیشتر استفاده کنند. در اینجا مواردی است که برای شناسایی، حذف و اجتناب از بدافزارها باید بدانید.