تصور کنید: کارمندی در رایانه خود که با دادهها سروکار دارد و در پس زمینه، یک هکر مخفیانه در حال دسترسی به فایلهای محرمانه شرکت متبوع این شخص است. او اطلاعات حساس را میدزدد و میتواند به مجرمان بفروشد، پس از آن میتواند به واسطه دستیابی بapه دادههای حساس، آن شرکت را تهدید به باجگیری کند.

بهنظر میرسد چیزی شبیه به یک فیلم باشد، اما متأسفانه، این یک اتفاق رایج در دنیای آنلاین امروزی است. بههمین دلیل است که امنیت سایبری به بخشی حیاتی از هر استراتژی تجاری تبدیل شده است و متخصصان امنیت سایبری اکنون بیش از هر زمان دیگری مورد توجه و اهمیت قرار گرفتهاند.

در این مقدمه بر اساس سوال امنیت سایبری چیست؟ خواهید آموخت که امنیت سایبری چگونه کار میکند، چرا به آن نیاز است، کارشناسان امنیت سایبری برای محافظت از دادهها چه میکنند و چگونه میتوانید به یکی از آن افراد تبدیل شوید.

امنیت سایبری چیست؟

امنیت سایبری فرآیندی است برای محافظت از شبکهها و دستگاهها در برابر تهدیدات خارجی. کسب و کارها معمولاً متخصصان امنیت سایبری را برای محافظت از اطلاعات محرمانه خود و افزایش اعتماد مشتریان به محصولات و خدمات بهکار میگیرند.

دنیای امنیت سایبری حول استانداردهای محرمانگی، یکپارچگی و در دسترس بودن میچرخد. حریم خصوصی؛ به این معنی است که دادهها فقط توسط اشخاص مجاز قابل دسترسی هستند. یکپارچگی؛ یعنی اطلاعات میتوانند فقط توسط کاربران مجاز اضافه و حذف شوند یا تغییر یابند. در دسترس بودن؛ به این معنی است که سیستمها، عملکردها و دادهها باید بر اساس پارامترهای مورد توافق بر حسب تقاضا، در دسترس باشند.

یک استراتژی امنیت سایبری جامع، میتواند موقعیت امنیتی خوبی در برابر حملات مخرب ایجاد کند که با هدف دسترسی، تغییر، حذف، تخریب یا اخاذی به سیستمها و دادههای حساس سازمان یا کاربر، طراحی شدهاند. امنیت سایبری همچنین در جلوگیری از حملاتی که هدف آنها از کار انداختن یا مختل کردن عملکرد یک سیستم یا دستگاه است، مفید است.

بیشتر بخوانید: 20 ابزار رایگان امنیت سایبری که باید با آنها آشنا شوید

عناصر امنیت سایبری چیست و چگونه کار میکند؟

حوزه امنیت سایبری را میتوان به چندین بخش مختلف تقسیم کرد که هماهنگی آنها در سازمان برای موفقیت یک برنامه امنیت سایبری بسیار مهم است. این بخشها شامل موارد زیر است:

- امنیت برنامهها

- امنیت اطلاعات یا دادهها

- امنیت شبکه

- بازیابی حوادث امنیتی/برنامهریزی تداوم کسب و کار

- امنیت عملیاتی

- امنیت ابری

- امنیت زیرساختهای حیاتی

- امنیت فیزیکی

- آموزش کاربر نهایی

حفظ امنیت سایبری با چشماندازی از تهدید که دائماً در حال تحول است، چالشی برای همه سازمانهاست. رویکردهای واکنشی سنتی، که در آن منابع برای محافظت از سیستمها در برابر بزرگترین تهدیدات شناخته شده قرار میگرفتند، در حالی که تهدیدات کمتر شناخته شده بدون دفاع بودند، دیگر نمیتواند یک تاکتیک کافی و مفید باشد. برای همگامی با خطرات امنیتی در حال تغییر، یک رویکرد پیشگیرانه و سازگارتر ضروری است.

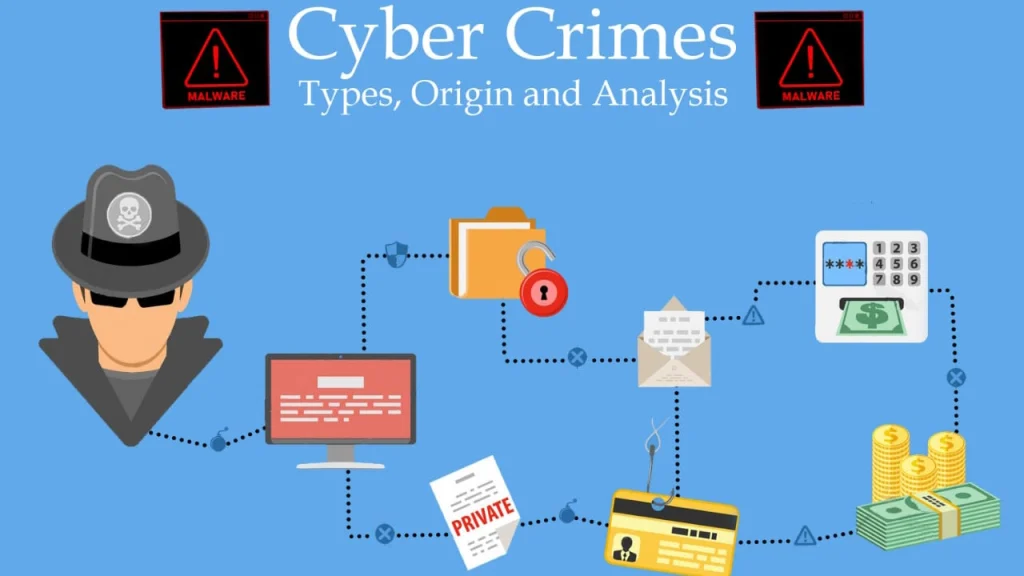

انواع جرایم سایبری

جرایم سایبری هرگونه فعالیت غیرمجاز مرتبط با رایانه، سیستم یا شبکه است. سه نوع جرم سایبری بهطور کلی وجود دارد: جرایمی که با کمک رایانه انجام میشود، جرایمی که رایانه خود یک هدف است، و جرایمی که رایانه بهجای اینکه مستقیماً با آن مرتبط باشد، بهصورت اتفاقی و تصادفی در آن دخیل است. مجرمان سایبری معمولاً با استفاده از تاکتیکهای مختلف سعی میکنند از جرایم خود سود ببرند، از جمله:

- Denial of Service یا DOS

به معنای تلاش برای خارج کردن ماشین و منابع شبکه از دسترس کاربران مجازش است. اگرچه منظور از حمله DOS و انگیزه انجام آن ممکن است متفاوت باشد، اما بهطور کلی شامل تلاش برای قطع موقت یا دائمی یا تعلیق خدمات یک میزبان متصل به اینترنت است. عاملان حمله DOS معمولاً سایتها یا خدمات میزبانی وب سرور با ویژگیهای مناسب مانند بانکها، کارتهای اعتباری و حتی سرورهای ریشه را هدف قرار میدهند؛ مثلاً با ارسال سیل آسای بستهها به سمت یک سرور و اشغال بخش بزرگی از حافظه سرور امکان استفاده از خدمات سرور برای کاربران واقعی را غیرممکن کند.

- Distributed denial-of-service

DDoS ها حملاتی هستند که در آنها چندین سیستم، ترافیک یک سیستم هدف را مختل میکنند؛ مانند سرور، وبسایت یا سایر منابع شبکه. در واقع از چندین کامپیوتر یا ماشین به یک منبع هدف استفاده میکند. دیداس نوعی حمله سایبری است که هدف آن بستن وبسایت، خدمات یا سایر منابع برای ایجاد اختلال است. شاید هنگام ثبتنام خودرو یا سایت سازمان سنجش در هنگام اعلام نتایج، با چنین موقعیتی روبرو شده باشید. هجوم تعداد عظیمی از کاربران به وبسایت، باعث میشود سیستم، این حرکت را نوعی حمله شناسایی کرده و از ورود کاربران جلوگیری کند.

- Malware

جایی که قربانیان با کرم یا ویروسی برخورد میکنند که دستگاههای آنها را بیاستفاده میکند. اصطلاح بدافزار (Malware) برگرفته از عبارت نرمافزار مخرب (Malicious Software) است. بدافزارها انواع مختلفی دارند و بدون شک ویروسهای کامپیوتری نیز بهعنوان زیرگروهی از آنها بهحساب میآیند، مانند انواع روتکیتها، باج افزارها، تروجانها و…

- Insider threats

تهدیدات داخلی، نقضهای امنیتی یا خسارات ناشی از نیروی انسانی هستند؛ بهعنوان مثال، کارمندان، پیمانکاران یا مشتریان. تهدیدهای داخلی میتوانند ماهیت بدخواهانه یا سهل انگارانه داشته باشند.

- Social engineering

مهندسی اجتماعی حملهای است که بر تعامل انسانی متکی است. کاربران را فریب میدهد تا رویههای امنیتی را زیر پا بگذارند و اطلاعات حساس آنها را بهدست آورند.

- Advanced persistent threats

تهدیدهای پایدار پیشرفته (APT)، حملات هدفمند طولانی مدتی هستند که در آن مهاجم به شبکه نفوذ میکند و برای مدت طولانی با هدف سرقت دادهها، ناشناخته باقی میماند.

- man-in-the-middle

حمله شخص میانی، نوعی حمله سایبری است که طی آن دادههای مهم توسط یک مهاجم رهگیری میشوند. حمله شخص میانی هنگامی اتفاق میافتد که یک هکر خود را میان یک کاربر و یک وب سایت یا برنامه قرار میدهد.

- Ransomware

باجافزارها نوعی از بدافزارهای مخرب هستند که به سیستمهای رایانهای (مانند کامپیوتر، لپ تاپ و تلفن همراه) قربانی حمله کرده و دسترسی کاربر به اطلاعاتش را از بین میبرند و در ازای باز کردن دسترسی، درخواست پرداخت مبلغی بهحساب طراح باجافزار میکنند.

- Phishing

جایی که یک هکر، ایمیلی بهظاهر قانونی ارسال میکند و از کاربران میخواهد اطلاعات شخصی خود را افشا کنند. فیشینگ نوعی حمله سایبری است که در آن یک تبهکار در نقش یک فرد، نهاد یا کسب و کار معتبر ظاهر میشود تا با فریبکاربران اطلاعات حساس آنها نظیر اطلاعات حساب بانکی، نام کاربری و رمز عبور حسابهای کاربری در وبسایتها و اپلیکیشنهای مختلف یا عبارت بازیابی کیف پول را سرقت کند.

از دیگر انواع حملات سایبری میتوان به این موارد اشاره کرد: cross-site scripting attacks, password attacks, eavesdropping attacks (which can also be physical), SQL-injection attacks, and birthday attacks based on algorithm functions.

انواع مجرمان سایبری یا هکرها

- هکرهای کلاه سیاه

هکرهای کلاه سیاه از هویتهای جعلی برای انجام فعالیتهای مخرب، برای کسب منفعت استفاده میکنند. هکر کلاه سیاه همان چهره سنتی هک است: مهاجم سایبری ناشناس و مخرب. بارزترین ویژگی هکرهای کلاه سیاه این است که کاملا برای منافع شخصی کار میکنند و توجهی به قانون ندارند.

- هکرهای کلاه سفید

هکرهای کلاه سفید بهعنوان تحلیلگران امنیتی برای شناسایی و رفع نقصها و محافظت در برابر هکرهای مخرب کار میکنند. هکرهای کلاه سفید از مهارتهای خود برای حمله و نفوذ به سیستم استفاده میکنند؛ اما نیت مثبت دارند. این نوع هکرها که به آنها هکرهای اخلاقی نیز گفته میشود، مشکلات امنیتی یک شرکت یا شبکه را شناسایی میکنند. در واقع هکرهای کلاه سفید برای حفاظت و حفظ امنیت کار میکنند، نه برای سوءاستفاده یا تخریب.

- هکرهای کلاه خاکستری

هکرهای کلاه خاکستری بین کلاه سیاه و کلاه سفید قرار دارند. این هکرها اغلب بدون مجوز کار میکنند (قانونی محسوب نمیشوند) اما نیت آنها بهاندازه هکرهای کلاه سیاه بد نیست. وقتی هکر کلاه خاکستری یک مشکل امنیتی پیدا میکند، بهجای سوءاستفاده آن را به صاحب سیستم گزارش میدهد. برخی از Grey Hatها برای تلاشهای خود درخواست هزینه میکنند و برخی دیگر از هک بهعنوان یک کارت تجاری دیجیتال استفاده میکنند. اقدامات این هکرها غیرقانونی است، اما مخرب و بد نیست؛ چیزی شبیه به رابین هودهای دنیای دیجیتال.

- هکرهای خودکشی

آنها قصد دارند آشکارا زیرساختهای حیاتی را برای یک هدف اجتماعی از بین ببرند.

- بچه اسکریپتی

آنها هکرهای غیر ماهری هستند که اسکریپتها و نرمافزارهای ایجاد شده توسط هکرهای با تجربهتر را اجرا میکنند.

- تروریستهای سایبری

آنها بهدنبال خرابکاری و رواج ترس در مقیاس بزرگ هستند و تمرکز آنها ایجاد اختلال در شبکههای کامپیوتری در مقیاس بزرگ میباشد که عمدتاً دارای انگیزههای اعتقادی، مذهبی یا سیاسی دارند.

- هکرهای تحت حمایت دولت

آنها به شبکههای دولتی نفوذ میکنند، اطلاعات فوق محرمانه بهدست میآورند و به سیستمهای اطلاعاتی آسیب میزنند. آنها مورد حمایت دولتهای متخاصم هستند.

- هکتیویستها

بیانیهها و شعارهای سیاسی را با بهدست گرفتن کنترل وب سایتها، تبلیغ میکنند.

کارشناسان امنیت سایبری چه کسانی هستند؟

همانطور که نقض دادهها، هک و جرایم سایبری روز به روز افزایش پیدا میکنند، شرکتها و دولتها هم بهطور فزایندهای به متخصصان امنیت سایبری برای شناسایی تهدیدهای بالقوه و محافظت از دادههای ارزشمند، بیشتر متکی میشوند.

مطالب مرتبط: چت رباتهای هوش مصنوعی و خطرات سایبری

شما بهعنوان کارشناس یا متخصص امنیت سایبری در واقع میبایست چه کارهایی را انجام دهید؟

• نقاط ضعف را در زیرساخت یک شرکت بیابید، آزمایش کرده و برطرف کنید.

• بر سیستم ها برای محتوای مخرب نظارت کنید.

• رخنههای شبکه را شناسایی کنید.

• بهروزرسانیهای نرمافزار، فایروالها و محافظت از آنتیویروس را بهطور انجام دهید.

• مناطقی را که ممکن است حملات رخ داده باشد، تقویت کنید.

مهمترین دامنه فعالیتهای کارشناس امنیت سایبری برای ایمن نگه داشتن دادهها

- امنیت دارایی: شبکهها، رایانهها، روترها و نقاط دسترسی بیسیم را تجزیه و تحلیل میکند.

- معماری و مهندسی امنیتی: استانداردسازی سیاستها و رویههای امنیتی.

- امنیت ارتباطات و شبکه: ذخیرهسازی ابری و انتقال داده را تنظیم میکند.

- مدیریت هویت و دسترسی: احراز هویت و مسئولیتپذیری کاربر را ردیابی میکند.

- عملیات امنیتی: نظارت بر امنیت برای شناسایی حملات.

- ارزیابی و آزمایش امنیتی: سیاست های امنیتی را برای اطمینان از انطباق با استانداردهای صنعت آزمایش میکند.

- امنیت توسعه نرمافزار: کد ایجاد کرده و مکرراً آزمایش میکند.

- امنیت و مدیریت ریسک: خطرات احتمالی را شناسایی کرده و کنترلهای امنیتی مناسب را اجرا میکند.

تاکتیکهای کارشناسان امنیت سایبری برای ایمنسازی سیستمها و شبکههای کامپیوتری

- استفاده از احراز هویت دو طرفه

- ایمنسازی رمزهای عبور

- نصب بهروز رسانیهای منظم

- اجرای نرمافزار آنتی ویروس

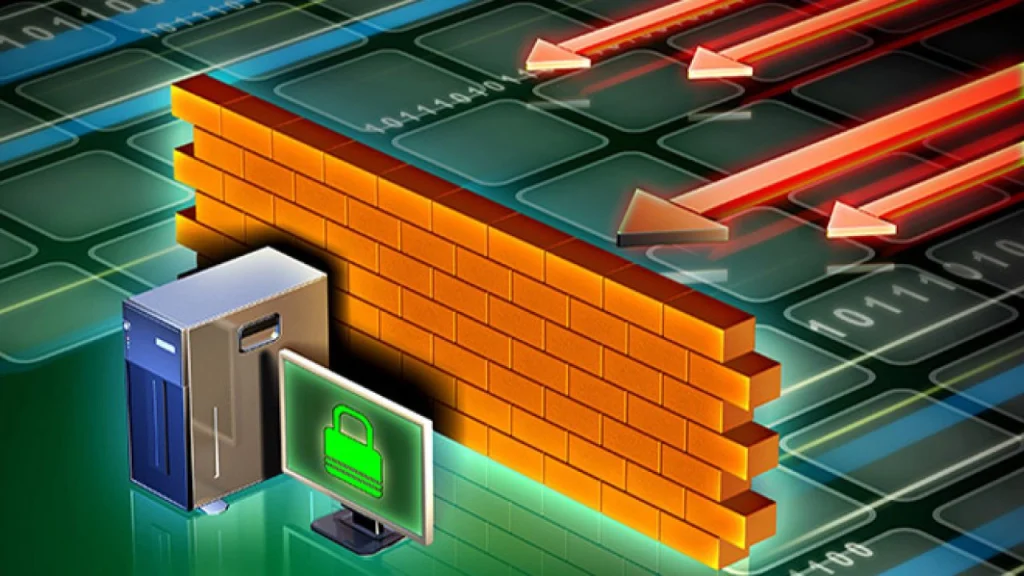

- استفاده از فایروال برای غیرفعال کردن خدمات ناخواسته

- اجتناب از کلاهبرداریهای فیشینگ

- استفاده از رمزنگاری یا رمزگذاری

- ایمنسازی سرورهای نام دامنه یا DNS

ابزارها و سیستمهای رایج امنیت سایبری

در زمینه امنیت سایبری معمولاً محصولات و خدمات امنیتی مختلفی وجود دارد. ابزارها و سیستمهای امنیتی رایج عبارتند از:

- فایروالها

- حفاظت نقطه پایانی

- آنتی بدافزار/آنتی ویروس

- سیستمهای پیشگیری/ تشخیص نفوذ (IPS/IDS)

- پیشگیری از نشت دادهها (DLP)

- تشخیص و پاسخ نقطه پایانی

- مدیریت اطلاعات امنیتی و رویدادها (SIEM)

- ابزارهای رمزگذاری

- اسکنرهای آسیبپذیری

- شبکههای خصوصی مجازی (VPN)

برخی از مهمترین دورههای امنیت سایبری

- CompTIA Security+ 501 و Certified Ethical Hacker (CEH)، که افراد حرفهای را برای تبدیل شدن به کارشناسان تست امنیت آماده میکند.

- Certified Information System Security Professional (CISSP)، که دانشجویان را برای تبدیل شدن به کارشناس ارشد امنیت اطلاعات، آموزش میدهد.

- Certified Information System Auditor (CISA)، که در آن دانشجویان، میآموزند چگونه سیستمها و خط مشیها را بررسی و تأیید کنند.

- Certified Information Security Manager (CISM)، که در آن دانش آموزان امنیت روزانه سازمان را از طریق پروژهها مدیریت میکنند.

- Certified in Risk and Information Systems Control (CRISC)، که بر فرآیندهای تجاری برای تعیین سطوح ریسک تمرکز دارد.

- Certified Cloud Security Professional (CSSP)، که یک نمای کلی معماری از فناوری و امنیت ابری ارائه میدهد.

گفتار پایانی

دولتها، سازمانهای امنیتی، سازمانهای بهداشتی یا پزشکی، و نهادهای مالی و تجاری مقادیر زیادی از اطلاعات شخصی را در رایانهها و سایر دستگاهها جمعآوری، پردازش و نگهداری میکنند. مقدار قابل توجهی از این داده ها ممکن است حاوی اطلاعات حساسی مانند اطلاعات شخصی، مالکیت معنوی، سوابق مالی یا سایر اشکال داده باشد که دسترسی یا افشای غیرقانونی آنها ممکن است عواقب شدیدی داشته باشد. سازمانها دادههای حساس را از طریق شبکهها و سایر دستگاهها به کسبوکار انتقال میدهند. امنیت سایبری رشتهای است که برای ایمنسازی این اطلاعات و فناوریهای مورد استفاده، جهت نگهداری یا ذخیرهسازی آنها، میبایست مورد استفاده قرار گیرد. با افزایش فراوانی و پیچیدگی حملات سایبری، کسبوکارها و مؤسسات، بهویژه آنهایی که وظیفه حفاظت از سلامت، امنیت مالی یا ملی را بر عهده دارند، باید از دادههای تجاری حساس خود محافظت کنند.

4 پاسخ

مطالب کامل و جامعی بود. لطفا درخصوص نحوه مقابله با حملات مهندسی اجتماعی نیز آوزش دهید

اگر امکانش هست در مورد امنیت موبایل هم بنویسد

سلام. قبلا مقاله با این عنوان کار شده. از طریق این لینک میتونید مطالعه کنید:

https://logmedia.ir/how-to-secure-your-mobile-phone/

واقعا عالی. نکات و روش های جالبی رو اشاره کردبد