تعریف کوتاه

این اصطلاح، کوتاهشدۀ عبارت Distributed Denial-of-Service (محدودیت در خدمات دسترسی) یک ابزار موردعلاقۀ Black Hat یا هکرهای کلاهسیاه است.

آنچه در این پادکست میشنویم

یک ابزار مورد علاقۀ Black Hat یا هکرهای کلاه سیاه است. بااستفادهاز میزبانها و کاربران متعدد، هکرها، وبسایتها را با موجی از درخواستهای گسترده بمباران میکنند تاجاییکه سیستم را قفل کرده آن را مجبور به خاموشکردن موقت میکنند.

توضیح بیشتر

حمله DDoS، یک جرم سایبری است که در آن، مهاجم، یک سِرور را با ترافیک اینترنت پُر میکند تا از دسترسی کاربران به سرویسها و سایتهای آنلاین متصل جلوگیری نماید.

این نوع حملۀ هکری، یک اقدام مخرب برای مختلکردن ترافیک عادی یک سرور، سرویس یا شبکۀ هدف با غلبه بر هدف یا زیرساختهای اطراف آن همراه با سیل ترافیک اینترنت است.

حملات DDoS بااستفادهاز چندین سیستم کامپیوتری در معرض خطر انجام میشود. سیستمهایی که بهعنوان منابعِ خوب برای ایجاد ترافیک و طعمههای در دسترس برای هکرها شناخته میشوند در واقع این سیستمها، حملههای هکرها را اثربخش کرده آنان را به مقاصدشان میرسانند.

آیا DDOS حملۀ از پیش تعیینشده است یا سوءاستفاده از شرایط؟

در پاسخ به این پرسش باید گفت که تقریباً هردو. بهعبارتبهتر، هکرها مترصد فرصتند تا از کوچکترین باگِ سیستمی و یا ضعف در کامپیوترها برای رسیدن به مقاصد خود، بهره ببرند.

برای ترسیم بهتر حملۀ DDOS، بزرگراهی را تصور کنید که در یک بزرگراه، یک یا دو ماشینِ حملِ پول بدون هیچ پوششِ نظامی و امنیتی درحالِ حرکت است؛ سارقان بهمحضِ اطلاع از این موضوع، با دستکاری دوربینها و صدور دستورهای اشتباهی به ماشینها، ترافیک وحشتناکی ایجاد میکنند تا موتورهایشان به ماشینهای حاملِ پول نزدیک شده و کل اموال را بهسرقت ببرند.

در حملۀ DDOS نیز دقیقاً همین اتفاق میفتد یعنی هکرها از ضعف امنیتی و یا عدم آگاهی طعمههای خود استفاده میبرند. در این نوع حمله، شبکهها شامل کامپیوترها و دستگاههای دیگر (مانند دستگاههای IoT) هستند که به بدافزار آلودهشدهاند و به آنها اجازه میدهند تا از راه دور، توسط یک مهاجم کنترل شوند.

به این دستگاههای منفرد، بات و گروهی از باتها را باتنت BOTNET میگویند.

زمانیکه، یک باتنت ایجاد شد مهاجم میتواند با ارسال دستورهای از راه دور به هر بات، حمله را هدایت کند.

زمانی که Server یا شبکه قربانی توسط باتنت مورد هدف قرار میگیرد، هر بات، درخواستهایی را به آدرس IP هدف ارسال میکند که بهطور بالقوه باعث از کار افتادن Server یا شبکه و منجر به عدم سرویسدهی به ترافیک عادی میشود.

از آنجاکه هر بات، یک دستگاه اینترنت قانونی است جداسازی ترافیک حمله از ترافیک عادی میتواند دشوار باشد.

DDoS چگونه عمل میکند؟؟!

انگیزهها برای انجام یک DDoS مانند انواع افراد و سازمانهایی که مشتاق انجام این نوع حملۀ سایبریاند، بسیار متفاوت است.

برخی از حملات توسط کارمندان ناراضی یا هکرهایی انجام میشود که میخواهند سرورهای یک شرکت را بهسادگی از کاربیندازند تا بیانیهای صادرکنند یا نارضایتی خود را ابراز کنند.

برخی انگیزهها نیز باجگیری مالی است. مانند اینکه یک رقیب، در سیستم یک کسبوکار آنلاین، اختلال ایجاد میکند یا فعالیت او را مختل میسازد تا او را از رسیدن به نقطۀ اوج بازدارد.

در برخی موارد نیز هکرها به سیستم یک سازمان یا شرکت بزرگ حمله میکنند و با نصب باجافزارها روی سِرورها، سازمان یا شرکت را مجبور به پرداخت هزینۀ هنگفت میکنند با این تهدید که اگر مبلغ مورد نظر را پرداخت نکنند اطلاعات را در اینترنت به اشتراک خواهند گذاشت.

از سال 2012 حملات DDoS مدام در حال افزایش است؛ بهگونهای که حتی برخی از بزرگترین شرکتهای جهانی نیز از گزند “DDoS” در امان نماندند.

تا پیش از حملۀ DDOS در اکتبر 2023، بزرگترین حملۀ تاریخ مربوط به سرویسهای وبآمازون (AWS) بود که در فوریۀ 2022 رخ داد.

اما 12 اکتبر 2023، گوگل، در پست وبلاگی اعلام کرد که سرویسهای ابری آن، حجم بزرگی از ترافیک غیراصولی را مهار کرده است که بیش از هفت برابر حمله رکوردشکن قبلی در سال پیش بود.

شرکت حفاظت از اینترنت کلودفلر هم گفته است که این حمله «سه برابر بزرگتر از حمله قبلی بوده که اکنون شاهد آنیم.»

بخش خدمات وب آمازون هم تأیید کرد که تحتتأثیر «نوع جدیدی از حمله منع سرویس توزیع شده» (DDoS) قرار گرفته است. باتوجهبه این گفته، مشخص میشود که هر سه شرکت اذعان کردهاند حملۀ DDOS حاضر، در نوع خود بینظیر بوده. گوگل اعلام کرد: «این حمله در اواخر ماه اوت آغاز شد و به گفته گوگل این حملات همچنان ادامه دارد.

نقش اینترنت اشیاء در حملات DDoS

با گسترش اینترنت اشیا (IoT)، تعداد کارمندان دورکاری که از خانه کار انجام میدهند و همچنین تعداد دستگاههای متصل به شبکه نیز افزایش خواهد یافت.

امنیت هر دستگاه IoT ممکن است لزوماً بالا نرود و شبکهای که به آن متصل است در برابر حمله، آسیبپذیر باقی بماند. به این ترتیب، اهمیت حفاظت و کاهش DDoS بسیار مهم است.

چگونه حملۀ DDOS را تشخیص دهیم؟

بارزترین نشانه حمله DDoS، کندشدن یا در دسترس نبودن ناگهانی سایت یا سرویس است؛ اما از آنجاکه تعدادی از علل – مانند افزایش قانونی ترافیک – میتوانند مشکلات عملکردی مشابهی ایجاد کنند معمولاً نیاز به بررسیهای بیشتر است.

ابزارهای تجزیه و تحلیل ترافیک میتوانند به شما در تشخیص برخی از این نشانههای آشکار یک حمله DDoS کمک کنند:

سیل ترافیک کاربرانی که یک پروفایل رفتاری واحد مانند نوع دستگاه، موقعیت جغرافیایی یا نسخه مرورگر وب را به اشتراک می گذارند

- مقادیر مشکوک ترافیک ناشی از یک آدرس IP یا محدوده IP واحد

- افزایش بیدلیل درخواستها به یک صفحه یا نقطه پایانی

- الگوهای ترافیکی عجیب مانند افزایش در ساعتهای زوج و فرد روز یا الگوهایی که غیرطبیعی به نظر میرسند (به عنوان مثال هر ۱۰ دقیقه یک افزایش)

- نشانههای خاص دیگری از حمله DDoS وجود دارد که بسته به نوع حمله میتواند متفاوت باشد.

انواع رایج حملات DDoS چیست؟

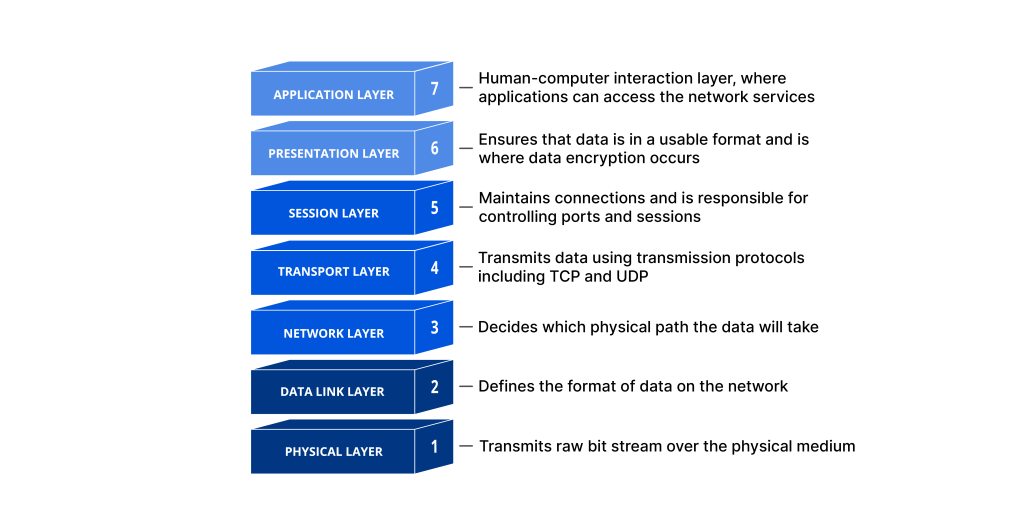

انواع مختلف حملات DDoS اجزای مختلف یک اتصال شبکه را هدف قرار میدهند. به منظور درک اینکه حملات DDoS مختلف چگونه کار میکنند، لازم است بدانیم اتصال شبکه چگونه برقرار میشود.

اتصال شبکه در اینترنت از اجزا یا لایههای مختلفی تشکیل شده است؛ مانند ساخت یک خانه از زمین به بالا که هر لایه در این مدل، هدف متفاوتی دارد.

مدل OSI، نشان داده شده در زیر، یک چارچوب مفهومی است که برای توصیف اتصال شبکه در ۷ لایه مجزا استفاده میشود.

درحالیکه تقریباً تمام حملات DDoS شامل حمله به یک دستگاه هدف یا شبکه دارای ترافیک است حملات را میتوان به سه دسته تقسیم کرد:

- حملات Smurf Attack

- حملات Ping of Death

- حملات DNS Flood

یک مهاجم ممکن است از یک یا چند بردار حمله متفاوت، یا بردارهای حمله چرخه در پاسخ به اقدامات متقابل انجام شده توسط هدف استفاده کند.